Автор:

Laura McKinney

Дата создания:

7 Апрель 2021

Дата обновления:

1 Июль 2024

Содержание

Может быть, вы известны своим компьютерным талантом или хотите, чтобы люди думали о вас именно так. Проникновение (или взлом) компьютера требует понимания компьютерной системы, сетевой безопасности и кода, поэтому, если все видят, что вы делаете, и подумал взломайте, они быстро будут перегружены. Вы не должны делать ничего незаконного, чтобы доказать, что вы взламываете; вам просто нужно использовать основные команды терминала или создать файл .bat для запуска браузера в стиле Matrix с рядом символов, чтобы произвести впечатление на ваших зрителей.

Шаги

Метод 1 из 3: использование командной строки

Откройте на компьютере функцию «Выполнить». Вы можете щелкнуть меню «Пуск» и найти функцию «Выполнить» или выполнить обычный поиск на своем компьютере с ключевым словом «Выполнить» и открыть его таким образом.

- Пользователи Windows могут использовать следующую комбинацию клавиш, чтобы быстро открыть функцию «Выполнить»: ⊞ Победа+р

Откройте окно командной строки. Введите «Cmd» в строку поиска в окне «Выполнить». Появится командная строка (или командная строка), эта программа позволяет пользователям взаимодействовать с компьютером с помощью метода ввода текста.- Пользователи Apple вы можете открыть командную строку терминала - версию командной строки для Mac - с помощью Spotlight или выполнить обычный поиск на своем компьютере по ключевому слову «терминал».

Используйте командную строку или терминал, чтобы притвориться взломанным. Существует множество команд, которые вы можете использовать в командной строке Windows и в терминале Apple для выполнения задач или получения информации. Приведенные ниже команды выглядят довольно впечатляюще, безвредны для программного обеспечения и полностью законны.- Пользователи Windows можете попробовать ввести следующие команды, не забудьте нажать ↵ Enter быстро выполните каждую команду по очереди, чтобы процесс выглядел более сложным:

- цвет а

- Эта команда изменит текст в командном окне на зеленый с черным фоном. Вы можете заменить часть после слова «цвет» на цифры 0-9 или буквы A - F, чтобы изменить цвет шрифта в командной строке.

- реж

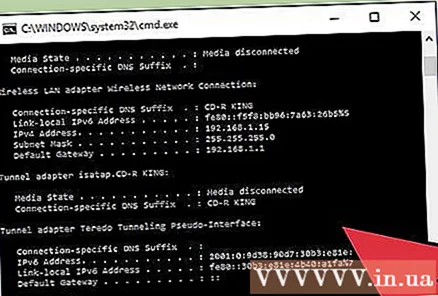

- ipconfig

- дерево

- пинг google.com

- Команда Ping проверяет, может ли устройство взаимодействовать с другим устройством по сети (это просто, но не все знают). Вы можете использовать любой веб-сайт, просто замените Google в приведенном выше примере.

- цвет а

- С компьютерами AppleВы можете использовать следующие безопасные команды, чтобы заполнить экран серией символов, как профессиональный хакер. Введите следующие команды в окне Терминала, чтобы добиться желаемого эффекта:

- Топ

- пс -fea

- ls -ltra

- Пользователи Windows можете попробовать ввести следующие команды, не забудьте нажать ↵ Enter быстро выполните каждую команду по очереди, чтобы процесс выглядел более сложным:

Переключайтесь между командами и окнами. Вы можете открыть несколько окон командной строки или терминала, использовать разные команды, чтобы выглядеть так, как будто вы одновременно выполняете множество чрезвычайно сложных и не связанных между собой процессов. рекламное объявление

Метод 2 из 3. Создайте файл .bat в Windows

Откройте Блокнот. Чтобы создать файл .bat, вам необходимо составить простой текст с помощью редактора и сохранить его для чтения на компьютере как исполняемую команду. Блокнот или любой другой простой текстовый редактор можно использовать для записи .bat файла.

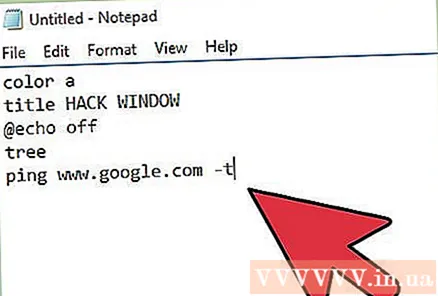

Составьте процесс для файла .bat в Блокноте. Следующий текст откроется в окне с зеленым шрифтом под названием «Hack Window». Чтобы изменить заголовок, вы можете изменить текст после слова «title» в файле заметки. Раздел «@echo off» скроет командную строку, а «tree» покажет дерево каталогов, чтобы взлом выглядел более реалистично. Нижняя строка текста будет пинговать сервер Google, что не является незаконным, но только увеличивает сложность в глазах дилетантов.Введите следующее в пустой документ заметки:

- цвет а

title HACK WINDOW

@echo off

дерево

пинг www.google.com -t

- цвет а

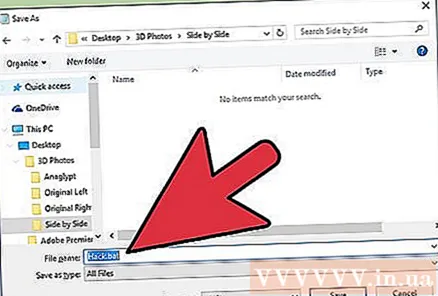

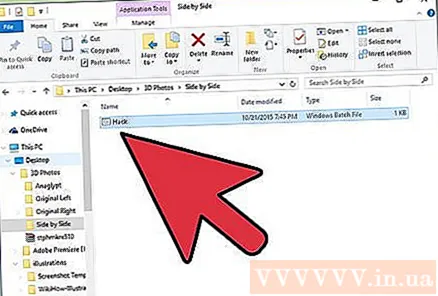

Сохраните документ как файл .bat. При сохранении файла вам необходимо выбрать «Сохранить как». В появившемся диалоговом окне дайте файлу имя с расширением «.bat». Текстовый документ сохраняется как пакетный файл, который сообщает операционной системе о необходимости выполнить командную строку.

- Возможно, этот метод не работает в Windows Vista.

- Появится диалоговое окно с предупреждением, что если вы сохраните файл с расширением .bat, все форматирование будет потеряно. Нажмите "Да", чтобы завершить создание файла .bat.

Запустите .bat файл. Дважды щелкните файл .bat, расположенный в папке, которую вы сохранили, откроется окно и запустит некоторые сложные компьютерные процессы, которые обычно делают хакеры (также известные как хакеры), оживают как настоящие. . рекламное объявление

Метод 3 из 3. Использование веб-сайта в Интернете

Откройте веб-браузер. Некоторые веб-сайты могут имитировать сложные функции компьютера. Эти веб-сайты созданы для создания фильмов / видеоэффектов или для таких пользователей, как вы.

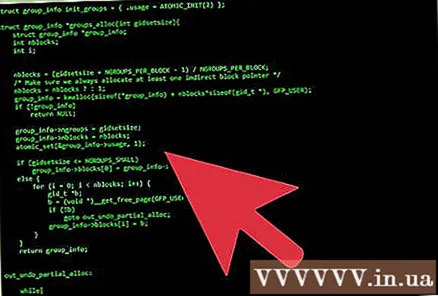

Посетите hackertyper.net. Этот веб-сайт воспроизводит тот же текст, который часто делают хакеры, со скоростью, которая, несомненно, поразит зрителей. Одна из проблем, с которой вы можете столкнуться при использовании этого веб-сайта, чтобы обмануть своих друзей, заключается в том, что создается хакерский код. тоже быстро и с большей вероятностью испортит эффект.

Откройте отдельное окно браузера и посетите онлайн-сайт guihacker.com. Оставьте эту веб-страницу открытой и отображайте обычные хакерские изображения, такие как потоки данных, быстро меняющиеся параметры и высокочастотные синусоидальные волны. С этими изображениями, работающими в фоновом режиме, вы можете сказать:

- «Я просто собираю данные с сервера моего друга, чтобы проверить, нет ли ошибок в коде. Это займет несколько часов».

- «Я провожу некоторую аналитику в фоновом режиме, чтобы в режиме реального времени увидеть, как процессор справляется с повышением температуры при разгоне».

Интерфейс с различными тематическими эмуляторами hak от geektyper.com. На этом сайте используется эмулятор взлома, который выглядит наиболее реалистично. После посещения домашней страницы веб-сайта вы можете выбрать тему вместо ввода текста, чтобы выглядеть как взлом. Пользователи могут даже нажимать на папки, чтобы запускать сложные поддельные процессы.

- Переключение между нажатиями клавиш, созданными с помощью хакерского текста, и поддельным процессом, который можно активировать, щелкнув папки, которые появятся в окне браузера после выбора темы.

Открывайте эти различные веб-страницы в отдельном окне. Каждый веб-сайт создает разные типы текста хакерского / псевдокода и воспринимается по-разному. Вы можете быстро переключаться между открытыми окнами с помощью комбинации клавиш Alt+Вкладка ↹ для переключения между вариантами. Введите несколько комбинаций клавиш в каждом окне перед нажатием Alt+Вкладка ↹ чтобы переключиться на новое поддельное окно браузера взлома, чтобы усилить ощущение. Если вкладки открыты в одном окне, вы можете нажать Ctrl+Вкладка ↹.

- Попробуйте расположить открытые окна по-другому или оставить некоторые открытые окна открытыми на заднем плане для более реалистичного вида.

Совет

- Если вы можете документировать командные файлы, вы можете вывести этот процесс на новый уровень.

- Вы можете применить эту статью, чтобы произвести впечатление на своих друзей.

Предупреждение

- Те, кто знаком с компьютерными системами и кодом, быстро поймут, действительно ли вы взламываете или притворяетесь. Выбирайте правильную аудиторию.

- Некоторые пожилые люди могут подумать, что вы настоящий взломщик, поэтому будьте осторожны, чтобы не попасть в неприятности.

- Будьте осторожны при использовании командной строки. Вы можете случайно ввести исполняемую команду, которая приведет к повреждению важных файлов вашего компьютера, потере данных или даже к худшему.